O SD Select é uma área de conteúdos extras selecionados pelo Seu Dinheiro para seus leitores.

Esse espaço é um complemento às notícias do site.

Recurso Exclusivo para

membros SD Select.

Gratuito

O SD Select é uma área de conteúdos extras selecionados pelo Seu Dinheiro para seus leitores.

Esse espaço é um complemento às notícias do site.

Você terá acesso DE GRAÇA a:

Empresa usa uma estrutura de armazenamento de dados mais “tradicional”, e a adoção da terceirização oferece mais segurança e tem custo menor

Nesta semana, como se não bastasse a crise política tupiniquim, o investidor brasileiro foi agraciado com a notícia de um ataque hacker nos servidores das Lojas Renner (LREN3).

O episódio ocorrido com essa ação popular entre investidores institucionais acende a luz sobre uma conversa oportuna a respeito de infraestrutura tecnológica.

O ataque foi do tipo “ransomware”, em que hackers inviabilizam o uso dos sistemas da empresa em troca de um resgate financeiro para liberá-los.

No caso da Renner, os programadores invadiram as bases de dados da empresa, criptografaram as informações hospedadas neles e pediram um valor em bitcoin como passe para a liberação. As lojas físicas continuam operando por sistemas de pagamento que estavam de “back-up”, mas o e-commerce ficou inutilizável.

A infraestrutura de dados legada, das empresas mais antigas, é baseada em alguns pilares:

Isso funcionava quando as capacidades de tecnologia eram restritas aos sistemas de controle interno, como os de gestão de estoque ou vendas.

Leia Também

Entretanto, com o comércio migrando para o digital, o que implica milhares (ou milhões) de acessos simultâneos a informações de produtos, estoques e preços, essa arquitetura prejudica o andamento dos negócios – quando não inviabiliza.

Explico o porquê.

Com servidores próprios, quando a empresa precisa de memória adicional para armazenamento de dados, ela precisa passar por um processo lento de aumento de capacidade horizontal. Isso porque precisa

Além disso, precisa cuidar da garantia de condições adequadas para preservação dessas máquinas, que precisam estar em ambientes resfriados.

Por fim, toda a segurança de dados fica a cargo da própria empresa – que nem sempre tem expertise em tecnologia da informação. Nada mais natural, afinal, cada empresa tem um negócio principal que domina. No caso da Renner, esse negócio é o varejo de vestuário.

Em contraste, a opção por sistemas modernos de TI geralmente envolve a utilização de um outro tipo de armazenamento de dados: a nuvem.

Que, na verdade, também consiste em um conjunto de servidores alojados em um local físico, mas que é provido por um terceiro que cuida de toda a infraestrutura e da segurança – no caso, terceiros que têm a TI como negócio principal.

Estamos falando de empresas como Amazon (com seu Amazon Web Services, ou AWS); Google (Google Cloud Platform, ou GCP); e Microsoft (com sua nuvem Azure), apenas para citar alguns.

São empresas que estão na vanguarda da tecnologia de armazenamento de dados e que inovam constantemente na busca de

As instalações que elas têm são impressionantes, como se pode ver no caso do GCP, abaixo.

A beleza dessa estratégia de terceirização, além do óbvio benefício de economia de custos, é que, se a empresa precisar de mais armazenamento, o aumento de capacidade é feito automaticamente (na chamado autoescalagem de armazenamento).

Daí, a empresa paga por armazenamento e processamento de dados à medida que eles são utilizados. O que era, até então, um custo fixo para a empresa, torna-se um gasto que varia com o fluxo de informações demandado.

E, ainda, permite que a companhia ganhe velocidade na oferta de produtos adicionais e, em última instância, no crescimento da sua receita.

Sem falar no benefício intangível (mas muito importante) de liberar recursos e foco para que a empresa se concentre no seu negócio principal – muitas das soluções de nuvem são autogerenciadas.

Não diria que a Renner estaria isenta de ataques caso tivesse seus sistemas em nuvem, mas a vulnerabilidade seria bem menor.

Falando de uma camada adicional de modernização, podemos dizer que uma arquitetura de TI baseada em microsserviços reduz o impacto de ataques desse tipo (não sabemos se esse é o caso de Renner).

Isso porque, quando as funcionalidades são construídas em um único bloco – por simplificação, como se todas as funcionalidades fossem programadas em um software único, ou um só programa – você só consegue inutilizar alguma quando desliga todas ao mesmo tempo.

Portanto, se o hacker invade o servidor da empresa, como foi o caso de Renner, ele consegue inutilizar tudo de uma vez. É como se essa arquitetura fosse um monolito indivisível, que, quando quebrado, explode por completo.

Arquiteturas de TI modernas constroem suas funcionalidades sob a forma de microsserviços.

Para facilitar a compreensão do leitor, dou um exemplo simplificado: é como se a visualização dos produtos do estoque no e-commerce fosse um programa separado do sistema de consulta dos seus preços, que é separado do armazenamento dos dados dos usuários, que por sua vez é separado do programa que calcula as informações de envio – que, por último, roda independente do processamento da compra em si.

Assim, se algo estiver funcionando mal ou for atacado, a empresa desliga somente aquela parte, mantendo o resto em pleno funcionamento. Simplifica o processo de manutenção das várias funcionalidades digitais e minimiza o dano em caso de catástrofes.

Por último, vale dizer que a migração para a nuvem ou para a arquitetura de microsserviços não tira a importância de um time robusto de cyber security.

Mesmo que os dados estejam razoavelmente protegidos na AWS ou no GCP, ou mesmo que a empresa minimize o impacto de ataques por meio dos microsserviços; ainda há um fluxo de dados que ocorre fora da nuvem – por exemplo, entre áreas da mesma empresa, entre empresa e cliente ou empresa e fornecedores (que nem sempre têm seus TIs robustos).

Então, a companhia pode optar por fazer sua própria criptografia de dados, evitando que um hacker invada seus sistemas e faça isso contra ela.

Não estou dizendo que a substituição da arquitetura legada é simples ou fácil. Envolve não só a mudança de (quase todos) os processos de tecnologia da empresa, como também uma inescapável evolução de mentalidade por parte da alta gestão.

Porque, quando a mudança é tão profunda, ela demanda um processo decisório que vem de cima para baixo, com mudança na alocação dos recursos de toda a empresa.

Além disso, pode ter que envolver trocas de time relevantes, para trazer as habilidades necessárias para desenvolver as aplicações em nuvem.

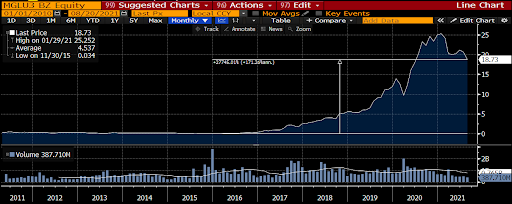

Todavia, não é impossível. Veja o caso de Magazine Luiza, que optou pelo (árduo) caminho de transformação digital por volta de 2015 e hoje colhe os frutos por meio de um e-commerce de primeira linha – e de acionistas felizes, vide a valorização superior a 2.500% do papel nesse período (gráfico abaixo).

Como você pode ver no gráfico, a jornada é longa. Foram 3 anos até a cotação do papel começar a reagir, após vários trimestres consecutivos de margens pressionadas pelas contratações de desenvolvedores de software (lembra dos microsserviços?), investimentos em treinamento e pesquisa.

Quando a chave virou, de repente uma varejista “old school” se tornou tech. Além dos benefícios operacionais e financeiros para a companhia, o investidor ainda ganhou com o benefício da narrativa “tech”, com toda a expectativa de crescimento que o preço do papel começou a embutir (e entregar).

Por ser tão difícil, não muitas empresas replicaram este feito. Transformação digital bem-feita é ouro. Hoje, enxergo a oportunidade de capturar movimento similar (embora sua magnitude seja sempre imprevisível) em empresas que estão começando o caminho de transformação.

Dando nome aos bois, estou pensando em Raia Drogasil (RADL3). Uma varejista de produtos de saúde que, há alguns trimestres, desenhou seu plano de transformação digital.

A visão estratégica envolve posicionar a RD como plataforma que trabalha a serviço da saúde do brasileiro, seja por meio da “nova farmácia”, que faz a venda física ou virtualmente, ou por meio da sua plataforma de serviços de saúde, que conecta prestadores de cuidados primários ao cliente final.

Esse roadmap envolve o rearranjo das equipes de TI na forma de “squads”, ou equipes, que cuidam de um produto ou serviço específico, a troca de lideranças e a adaptação da infraestrutura legada.

Como o leitor provavelmente já desconfia, isso envolve a perda de margem no curto prazo, na busca por um objetivo maior no longo prazo. Essa é uma tese da qual gosto muito, tanto que RADL3 é um dos nomes presentes na carteira Oportunidades ESG.

Em terra de sistema legado, quem fez a transformação digital é rei. E sigo aqui buscando as realezas do futuro.

O mercado voltou a ignorar riscos? Entenda por que os drawdowns têm sido cada vez mais curtos — e o que isso significa para o investidor

Alta nos prêmios de risco, queda nos preços dos títulos e resgates dos fundos marcaram o mês de março, mas isso não indica deterioração estrutural do crédito

Entenda por que a Alea afeta o balanço da construtora voltada à baixa renda, e saiba o que esperar dos mercados hoje

Mesmo que a guerra acabe, o mundo atravessa um período marcado por fragmentação e reorganização das cadeias globais de suprimento, mas existe uma forma simples e eficiente de acessar o que venho chamando de investimento “quase obrigatório” em tempos de conflito

O Nubank arrematou recentemente o direito de nomear a arena do Palmeiras e mostra como estratégia de marketing continua sendo utilizada por empresas

Conheça a intensa biografia de Mark Mobius, pioneiro em investimentos em países emergentes, e entenda quais oportunidades ainda existem nesses mercados

Ainda não me arrisco a dizer que estamos entrando em um rali histórico para os mercados emergentes. Mas arrisco dizer que, esteja onde estiver, Mobius deve estar animado com as perspectivas para os ativos brasileiros.

Com transformações e mudanças de tese cada vez mais rápidas, entenda o que esperar dos resultados das empresas no primeiro trimestre de 2026

Com a desvalorização do dólar e a entrada de gringos na bolsa brasileira, o Ibovespa ganha força. Ainda há espaço para subir?

Entenda como a entrada de capital estrangeiro nos FIIs pode ajudar os cotistas locais, e como investir por meio de ETFs

Confira qual é o investimento que pode proteger a carteira de choques cada vez mais comuns no petróleo, com o acirramento das tensões globais

Fundo oferece exposição direta às principais empresas brasileiras ligadas ao setor de commodities, permitindo ao investidor, em um único ativo listado em bolsa, acessar uma carteira diversificada de companhias exportadoras e geradoras de caixa

Conheça a história da Gelato Borelli, com faturamento de R$ 500 milhões por ano e 240 lojas no país

Existem muitos “segredos” que eu gostaria de sair contando por aí, especialmente para quem está começando uma nova fase da vida, como a chegada de um filho

Cerveja alemã passa a ser produzida no Brasil, mas mantém a tradição

Reinvestir os dividendos recebidos pode dobrar o seu patrimônio ao longo do tempo. Mas cuidado, essa estratégia não serve para qualquer empresa

Antes de sair reinvestindo dividendos de qualquer ação, é importante esclarecer que a estratégia de reinvestimento só deve ser aplicada em teses com boas perspectivas de retorno

Saiba como analisar as classificações de risco das agências de rating diante de tantas empresas em dificuldades e fazer as melhores escolhas com o seu dinheiro

Em meio a ruídos geopolíticos e fiscais, uma provocação: e se o maior risco ainda nem estiver no radar do mercado?

A fintech Nubank tem desenvolvido sua operação de telefonia, que já está aparecendo nos números do setor; entenda também o que esperar dos mercados hoje, após o anúncio de cessar-fogo na guerra do Oriente Médio